¿Qué son las claves de acceso, el nuevo método de inicio de sesión?

Ahora se necesitan contraseñas más largas y complicadas debido a la creciente pericia de los piratas informáticos que intentan acceder a las cuentas. Otro método para mejorar la seguridad es la autenticación de dos factores. Sin embargo, también requiere el uso de muchos dispositivos y esto ayudó a hacer posible Passkey. Passkey, un nuevo estándar de la industria que Apple adoptó recientemente, hizo esa promesa. Se prevé que otros importantes fabricantes de dispositivos implanten rápidamente la funcionalidad Passkey.

¿Qué son las Passkeys?

Passkey utiliza tus datos biométricos para verificar tu identidad directamente desde tu dispositivo en lugar de depender de una combinación (huella facial o dactilar). Los procesos que tienen lugar entre bastidores son criptográficamente seguros y te permiten evitar los peligros asociados al uso de contraseñas débiles.

¿En qué se diferencian las claves de acceso y las contraseñas?

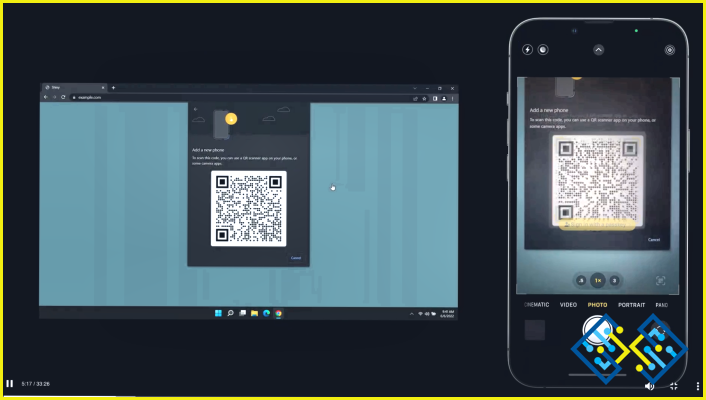

Las claves de acceso son obviamente diferentes porque no requieren un nombre de usuario y una contraseña para acceder a sus cuentas. Todo lo que necesita es un nombre de usuario, y su dispositivo personal, y su huella digital, cara, o PIN se puede utilizar para reemplazar una contraseña. Además, si utilizas tu teléfono para iniciar sesión en otro dispositivo, necesitarás una conexión Bluetooth.

¿Cuáles son los puntos débiles de usar una contraseña?

Múltiples contraseñas son una molestia de recordar, especialmente si son largas y difíciles. Muchos de nosotros hemos hecho esto, lo cual es problemático ya que si se revela la contraseña de una cuenta, un atacante podría intentar la misma contraseña en otras cuentas. Es posible descifrar contraseñas. Considere los frecuentes informes de violaciones de datos en los que se expusieron las contraseñas de los usuarios.

Los usuarios individuales no pueden evitar que se produzcan estos casos. Las contraseñas también se pueden encontrar a través de estafas de phishing, en las que se engaña a los consumidores para que entreguen su información de acceso a delincuentes en línea. Además, los hackers pueden emplear ataques de fuerza bruta para probar un gran número de contraseñas; las cuentas con contraseñas débiles son especialmente susceptibles a estos ataques.

¿Cuáles son las ventajas de las claves de acceso?

Los principales riesgos relacionados con la creación de contraseñas no existen con las claves de acceso. Alguien tendría que poseer su dispositivo real con el fin de iniciar sesión como usted. Incluso entonces, no serían capaces de entrar sin sus datos biométricos o PIN.

Las claves de acceso garantizan que la seguridad del inicio de sesión no se vea comprometida por fugas de datos. Como tu contraseña no existe, aunque alguien entrara en el sistema de la empresa, no podría encontrarla. Carecen de todo lo necesario para acceder a tu cuenta mientras no tengan tu dispositivo.

Tampoco tendrás que preocuparte por el peligro de utilizar varias veces la misma contraseña. En pocas palabras, no utilizas contraseñas.

¿Cómo funcionan las claves de acceso?

Las claves de paso emplean técnicas criptográficas para verificar su identidad. Cada clave de acceso es generada por un algoritmo, criptográficamente sólida y distinta. Se generan dos claves (una pública y otra privada) cuando se crea una cuenta utilizando una clave de acceso. Ambas son necesarias para acceder a la cuenta. La clave pública no es secreta y se guarda en el servidor. Para iniciar sesión, se necesita la clave privada. La identidad de la clave privada nunca se revela al servidor.

Al iniciar sesión, se utilizan los datos biométricos (o el PIN) del dispositivo para verificar la identidad del usuario y, posteriormente, la clave privada autentica al usuario en la cuenta. La clave pública no está protegida por el servidor, y no se envían secretos compartidos.

Consejo adicional: Utilice una red privada virtual para proteger sus credenciales

Hasta que el tiempo de Passkeys llegue a su fin, las contraseñas seguirán en uso. Y la mejor manera de utilizar las credenciales sin ningún riesgo es utilizar una VPN. Una Red Privada Virtual ayuda a encriptar los datos enviados desde tu ordenador al servidor web. De esta forma, incluso si un usuario malintencionado consiguiera obtener algún dato, éste estaría encriptado y no serviría de nada.

Systweak VPN: La mejor forma de proteger tus datosLos usuarios de Systweak VPN obtienen acceso a más de 4500 servidores ubicados en 200 ciudades y 53 países. En 200 ubicaciones distribuidas en 53 países diferentes, puedes ocultar tu dirección IP y tu ubicación. Como se puede ver en las ventajas indicadas a continuación, Systweak VPN es la mejor opción.

|

La última palabra sobre qué son las Passkeys – ¿El nuevo método de inicio de sesión?

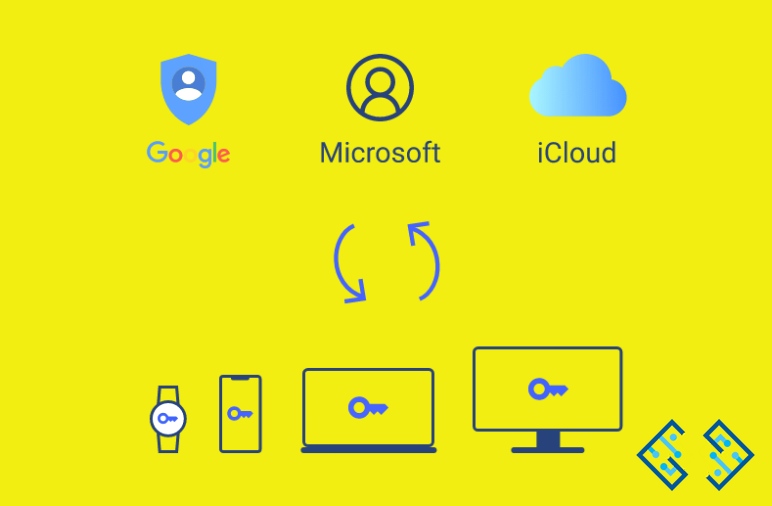

Aunque Passkey está aún en pañales y tiene un bajo índice de aceptación, supone una rara colaboración entre Apple, Google y Microsoft. Más desarrolladores incorporarán passkeys en sus servicios una vez que la función esté disponible en las plataformas de Google y Microsoft. Aunque todavía no ha llegado del todo, un mundo sin contraseñas está en un futuro próximo.

Háganos saber en los comentarios a continuación si tiene alguna pregunta o recomendación. Estaremos encantados de ofrecerle una solución. Con frecuencia publicamos consejos, trucos y soluciones a problemas comunes relacionados con la tecnología.

La gente que lee este post también le gusta

¿Cuáles son algunas de las mayores estafas de la temporada navideña?

Qué son los bots escaladores y por qué son un problema?